Strava comme vecteur OSINT : du porte-avions à l'entreprise

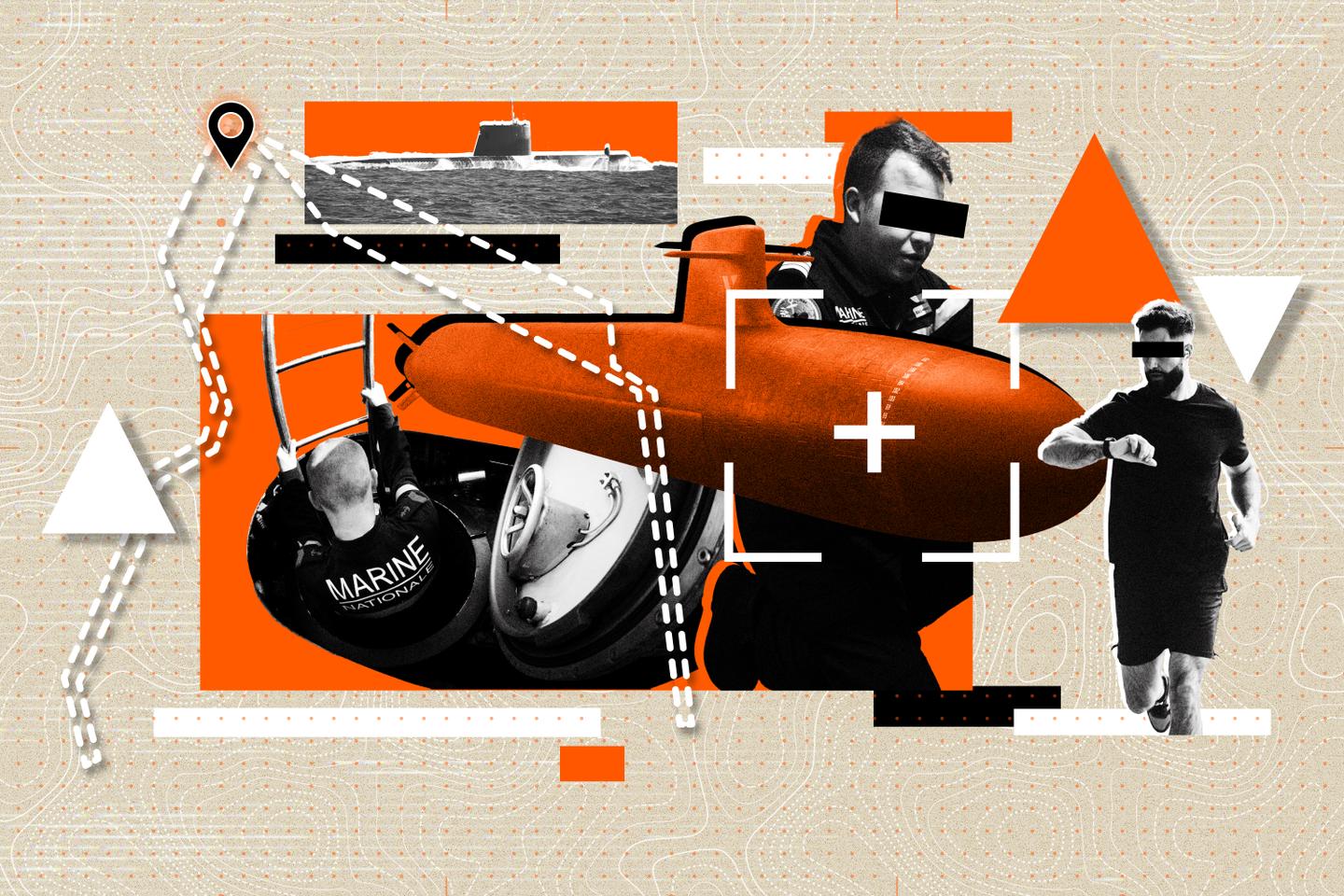

Un footing enregistré sur Strava a révélé la position du Charles-de-Gaulle en Méditerranée orientale. Mécanismes OSINT, vecteurs de pentest physique et implications pour la sécurité des entreprises.

Le vendredi 13 mars 2026, à 10h35, un jeune officier de la Marine nationale termine un footing de 7 kilomètres sur le pont du porte-avions Charles-de-Gaulle. Sa montre connectée synchronise automatiquement la séance sur son profil Strava public. Moins d'une heure plus tard, un satellite de l'Agence spatiale européenne photographie la zone maritime concernée. Sur l'image : la silhouette caractéristique du Charles-de-Gaulle, à six kilomètres du point GPS enregistré par l'application. Le navire se trouvait au nord-ouest de Chypre, à une centaine de kilomètres des côtes turques, en plein théâtre d'opérations au Moyen-Orient.

Ce n'est pas une faille logicielle. Aucune intrusion, aucun exploit. Juste un profil public et une application grand public.

Un mécanisme de reconnaissance passive rodé depuis 2018

L'incident du Charles-de-Gaulle s'inscrit dans une série d'affaires similaires qui s'étend sur près d'une décennie. La mécanique est identique à chaque fois : des données sportives, rendues publiques par inadvertance, livrent des informations opérationnelles à quiconque sait les lire.

Janvier 2018 : la heatmap qui trahit les bases américaines

En janvier 2018, Strava publie une carte thermique mondiale agrégant l'ensemble des activités GPS de ses utilisateurs. L'image est spectaculaire et, pour les analystes, instructive : dans des zones désertiques d'Afghanistan, d'Irak et de Syrie, des tracés lumineux apparaissent là où, selon les cartes officielles, rien n'existe. Ces tracés correspondent aux parcours de running des soldats américains autour de leurs Forward Operating Bases. La carte ne révèle pas seulement la position des bases : elle en dessine les périmètres internes, les itinéraires de patrouille, les zones d'accès restreint. Des bases françaises au Niger sont également identifiables par le même biais.

Octobre 2024 : les gardes du corps de Macron, Biden et Poutine

Une enquête du Monde révèle que douze membres du Groupe de sécurité de la présidence de la République (GSPR) utilisaient Strava avec des profils publics. En croisant leurs parcours avec les agendas diplomatiques d'Emmanuel Macron sur la période 2016-2024, les journalistes reconstituent une centaine de déplacements présidentiels. Les agents précédaient le chef de l'État de quelques jours pour sécuriser les lieux : leurs séances de running signalaient donc, avec une avance exploitable, les hôtels et sites de séjour. Le même phénomène est documenté pour des agents de sécurité proches de Vladimir Poutine et Joe Biden.

Janvier 2025 : les patrouilles des sous-marins nucléaires

Une nouvelle enquête du Monde cible cette fois la base de l'Île Longue dans le Finistère, installation ultra-secrète abritant les quatre Sous-marins Nucléaires Lanceurs d'Engins (SNLE) français. Des militaires de la base utilisent Strava pour leurs séances de footing autour des quais. L'application les localise sur l'île. Le vecteur de compromission n'est pas la position statique mais la corrélation temporelle : un sous-marin en patrouille prive son équipage d'accès Internet. L'absence soudaine des profils Strava d'un groupe de sous-mariniers, suivie d'une réapparition quelques semaines plus tard, trahit les cycles de déploiement. Sur dix ans, plus de 450 militaires auraient commis ce type d'erreur.

Comment l'OSINT exploite ces données

Profil public : point d'entrée minimal

L'exploitation commence généralement par un profil Strava public. Strava est configuré en mode public par défaut à la création du compte, et une fraction significative des utilisateurs ne modifie jamais ce paramètre. Un profil public expose :

- Le tracé GPS complet de chaque activité (points de départ, d'arrivée, itinéraires)

- L'identité réelle dans la majorité des cas (prénom, nom, photo)

- Les activités passées sans limite de rétention visible

- Les connexions sociales (abonnés, abonnements, clubs)

- Les données de performance (fréquence cardiaque, cadence, puissance)

La fonctionnalité « Flyby » de Strava, aujourd'hui restreinte mais historiquement publique, permettait de voir quels autres utilisateurs se trouvaient physiquement à proximité pendant une activité. Elle rendait possible l'identification d'inconnus présents sur un même site à un instant donné.

Corrélation temporelle et comportementale

L'exploitation avancée ne repose pas sur un seul point de données, mais sur leur agrégation dans le temps. Les patterns observables sur un profil actif incluent :

- Les horaires habituels d'activité (quelqu'un qui court à 7h du matin chaque jour indique ses heures de lever et sa présence sur site)

- Les points de départ récurrents qui permettent de localiser la résidence ou le lieu de travail

- Les interruptions d'activité (déplacements, missions, congés, hospitalisation)

- Les changements de localisation géographique visibles entre deux séances

Dans le cas des SNLE, l'absence de synchronisation Strava constituait elle-même un signal opérationnel. Dans le cas du Charles-de-Gaulle, l'enchaînement Cotentin (14 février), mer Baltique, escale à Malmö (27 février), Méditerranée orientale (13 mars) a fourni un journal de bord involontaire du déploiement du navire.

Enrichissement satellite et croisement de sources

Strava fournit une coordonnée GPS et un horodatage. À partir de là, la corrélation avec des sources ouvertes devient directe :

- Imagerie satellite commerciale : Sentinel-2 (ESA, gratuit, résolution 10m, revisit 5 jours), Planet Labs, Maxar. Un point GPS avec horodatage permet de cibler une zone et une fenêtre temporelle dans les archives publiques ou commerciales.

- AIS et MarineTraffic : le suivi des navires commerciaux est public. Les navires militaires n'émettent pas d'AIS, mais les bâtiments d'escorte (frégates, ravitailleurs) peuvent parfois en émettre, confirmant la position d'un groupe naval.

- Flightradar24 / ADSB Exchange : les rotations aériennes autour d'une base ou d'un porte-avions (COD, hélicoptères de liaison) sont partiellement visibles.

- LinkedIn et OSINT social : un nom identifié sur Strava permet de retrouver la fiche LinkedIn, le poste occupé, l'employeur, parfois les projets ou clients.

La combinaison de ces sources transforme une simple activité de running en renseignement géospatial exploitable.

Le problème spécifique des montres connectées

La Marine française interdit les smartphones dans une grande partie de la base de l'Île Longue. Cette mesure est insuffisante pour les montres connectées, et l'incident du Charles-de-Gaulle l'illustre à nouveau.

Les montres (Garmin, Apple Watch, Suunto, Polar, Wahoo) enregistrent les données GPS localement, sans nécessiter de connexion Internet pendant l'activité. La synchronisation vers Strava s'effectue ultérieurement, dès que la montre se connecte à un téléphone ou à un réseau Wi-Fi. Concrètement : une montre portée sur un site interdit à tout réseau peut capturer une activité complète, la stocker en mémoire, et la publier automatiquement des heures ou des jours plus tard, une fois le porteur de retour dans une zone de connectivité.

Les politiques de sécurité focalisées sur les smartphones ignorent cette catégorie d'appareils, pourtant omniprésents dans les habitudes sportives des effectifs.

Du renseignement passif au pentest physique

Les techniques décrites ci-dessus relèvent de la reconnaissance passive : aucune interaction avec la cible, aucune intrusion réseau, tout est public. Elles constituent cependant une phase de préparation directement exploitable dans une approche de red team ou de pentest physique.

Cartographie des habitudes du personnel cible

Avant toute tentative d'accès physique à un site, un attaquant compétent cherche à comprendre les comportements du personnel. Les applications sportives fournissent des données comportementales d'une précision inhabituelle.

Depuis un profil Strava d'un employé d'un site sensible, il est possible de déterminer :

- Les horaires de présence et d'absence : quelqu'un qui court à 12h30 est probablement sur site le matin, disponible pour un contact social en début d'après-midi. Quelqu'un qui court à 6h30 arrive tôt au bureau.

- Les points de transit : les itinéraires domicile-bureau sont souvent reconstitués depuis les points de départ habituels, qui coïncident avec la résidence ou le parking.

- Les jours d'absence : une semaine sans activité enregistrée peut indiquer un déplacement professionnel, une conférence, un séminaire. Ce sont des fenêtres exploitables pour des tentatives d'accès ou de social engineering sur des collègues moins méfiants.

- Les lieux de vie : restaurants, clubs sportifs, associations, identifiables via les segments Strava fréquentés ou les clubs rejoints.

Reconstruction des périmètres physiques

La fonctionnalité « segments » de Strava est un inventaire collaboratif d'itinéraires. Lorsque des employés d'un site industriel ou d'une installation sensible courent régulièrement sur le même tracé à l'intérieur ou en bordure du périmètre, ces segments apparaissent dans la base de données publique de Strava. Ils permettent de reconstituer la topographie générale du site : bâtiments contournés, zones d'exclusion visibles par l'absence de tracés, angles morts de surveillance (les coureurs évitent naturellement les zones difficiles ou surveillées). Cette lecture reste macroscopique : elle donne la forme du périmètre et ses zones de faiblesse apparentes, sans descendre au niveau des accès individuels.

Pivot vers l'ingénierie sociale

Un profil Strava public bien alimenté fournit les éléments nécessaires à la construction d'un prétexte convaincant. Le processus de pivot classique en OSINT :

- Identification : nom complet depuis Strava

- Enrichissement : LinkedIn (poste, employeur, durée, collègues), GitHub (projets, langages, contributions), Facebook/Instagram (réseau social, famille)

- Localisation : adresse approximative depuis les points de départ des activités

- Comportement : horaires habituels, clubs fréquentés, événements sportifs (marathons, trails) qui exposent la présence à une date et un lieu précis

- Prétexte : contact par email ou téléphone avec un niveau de connaissance contextuelle suffisant pour paraître légitime (« Je vous ai croisé au Marathon de Paris en octobre... »)

L'exploitation de données sportives publiques est documentée dans plusieurs méthodologies de red team comme vecteur de pré-phishing ou de pretexting, notamment dans les guides de l'OPSEC publiés par le SANS Institute.

Vecteurs techniques sous-estimés

Au-delà de Strava, plusieurs vecteurs techniques restent peu couverts par les politiques de sécurité des entreprises.

Bluetooth et ANT+ en proximité physique : les montres Garmin et les capteurs de fréquence cardiaque émettent en permanence des trames ANT+ ou Bluetooth Low Energy. Ces trames contiennent un identifiant unique. Un attaquant équipé d'un scanner (Ubertooth, YARD Stick One, ou simplement un téléphone avec une application dédiée) peut détecter la présence d'un employé portant sa montre à proximité d'une zone d'accès contrôlé, confirmer sa présence avant une tentative de tailgating, ou corriger sa carte de déplacement en temps réel.

Synchronisation Wi-Fi automatique : certaines montres se synchronisent automatiquement à chaque connexion à un réseau Wi-Fi connu. Sur un site avec un réseau ouvert ou faiblement sécurisé, une montre peut déclencher une publication Strava sans action de l'utilisateur, révélant la présence sur site.

Applications tierces connectées à Strava : Strava expose une API OAuth utilisée par des dizaines d'applications (Komoot, TrainingPeaks, Garmin Connect, Wahoo, Nike Run Club...). Chaque application connectée hérite d'un accès aux données Strava de l'utilisateur selon les scopes accordés. Une fuite de données chez l'un de ces tiers compromet l'ensemble de l'historique, y compris des activités antérieures rendues privées a posteriori sur Strava.

Garmin Connect et l'export GPX : Garmin Connect permet l'export des activités en GPX. Des serveurs de synchronisation Garmin ont fait l'objet d'attaques par ransomware (juillet 2020, attaque WastedLocker). Les données stockées incluent les coordonnées GPS de l'ensemble des activités enregistrées par la montre.

De la reconnaissance à l'intrusion physique

Les techniques décrites dans cette section relèvent de la reconnaissance passive : aucune interaction avec la cible, aucune intrusion réseau, tout est public. Elles constituent cependant une phase de préparation directement exploitable pour un passage à l'acte physique.

Exploitation des fenêtres d'absence. Un responsable sécurité, un administrateur système ou un RSSI dont le profil Strava indique une absence prolongée (aucune activité depuis cinq jours, dernière localisation à 600 km du site, participation à un marathon ce week-end) représente une fenêtre opérationnelle. Son absence réduit la réactivité de l'équipe en cas d'alerte, allège la surveillance, et peut simplifier une tentative d'accès si ses droits d'accès physiques sont nominatifs et non délégués.

Badge cloning sur le trajet de vie. Les données Strava permettent d'identifier les points de passage réguliers d'un employé en dehors du site : arrêt de transport, boulangerie habituelle, salle de sport. Ces environnements sont hors périmètre de sécurité mais concentrent des cibles portant leurs badges professionnels. Un lecteur RFID discret (format carte bancaire, portée 5 à 10 cm) dans un contexte de proximité physique ordinaire (file d'attente, transport en commun) suffit pour cloner un badge MIFARE Classic ou certains HID iClass. Le profil Strava a fourni le lieu et l'horaire.

Tailgating ciblé sur créneau faible. Si plusieurs membres de l'équipe sécurité physique d'un site publient leurs séances sur Strava et que celles-ci se concentrent systématiquement entre 12h et 13h30, cette plage est identifiable comme créneau de faible couverture. En red team, c'est exactement ce type d'information qui oriente le choix du moment pour une tentative de tailgating ou d'accès non autorisé simulé.

Cartographie des accès secondaires. La fonctionnalité segments donne une lecture macroscopique du périmètre. L'analyse des tracés individuels descend un niveau plus bas : un employé qui sort par une porte de service pour aller courir, longe un couloir technique, traverse un parking souterrain ou emprunte un escalier de secours laisse un tracé GPS précis. Agrégés sur plusieurs profils et plusieurs mois, ces tracés reconstituent une carte des accès non répertoriés : entrées secondaires, issues de secours, portes livraisons, passages entre bâtiments. Ces points d'entrée sont rarement équipés des mêmes contrôles que l'entrée principale (badge + accueil + vidéo), et certains ne sont protégés que par une serrure mécanique ou un interphone sans surveillance active. Pour un scénario d'espionnage industriel ou de vol ciblé, leur identification depuis des données Strava publiques est une étape de reconnaissance à coût quasi nul, entièrement réalisable à distance.

Approche en contexte sportif. Un employé inscrit à une course publique (marathon, trail) est physiquement localisable à une date et un lieu précis, hors site, sans badge et dans un état de vigilance réduite. C'est un vecteur d'approche sociale direct : conversation naturelle, échange de contacts, construction de confiance, sans passer par aucun contrôle d'accès. Les profils Strava exposent souvent l'appartenance à des clubs de course, les événements passés et futurs, voire les inscriptions en cours via les segments KOM contestés ou les activités commentées par la communauté.

Extraction de credentials en face-à-face. Le contexte sportif est aussi utilisé dans les scénarios de pretexting agressif : approche d'un employé identifié par son profil (prénom, employeur, poste via LinkedIn croisé), avec un prétexte lié à la course (même club, même événement), pour extraire des informations sur l'organisation, les systèmes ou les procédures internes. La familiarité induite par un contexte partagé abaisse significativement la méfiance.

Ces vecteurs sont documentés dans des rapports de red team publiés par des cabinets spécialisés, et plusieurs cas d'intrusion physique réussie en milieu professionnel mentionnent la reconnaissance sur les réseaux sociaux sportifs comme point de départ.

L'angle entreprise : au-delà du cas militaire

Le cas militaire capte l'attention médiatique, mais les mêmes vecteurs s'appliquent à tout environnement professionnel sensible.

Cadres dirigeants et déplacements confidentiels

Un directeur général utilisant Strava avec un profil public expose potentiellement :

- Les dates et lieux de ses voyages professionnels (point de départ d'une activité à Singapour un mardi matin avant une séance de conseil d'administration)

- Les hôtels et quartiers fréquentés lors de déplacements (utile pour un concurrent cherchant à croiser un interlocuteur « par hasard »)

- Les périodes de repos et d'absence du bureau

- Les tendances de déplacement avant des opérations M&A, roadshows investisseurs, ou négociations sensibles

Personnel de sécurité physique

Les agents de sécurité de sites sensibles (data centers, sièges sociaux, laboratoires) courent souvent dans le périmètre de leurs installations. Leurs profils Strava, lorsqu'ils sont publics, peuvent révéler :

- Les itinéraires de patrouille intérieure

- Les créneaux horaires où certaines zones sont moins surveillées

- Le nombre d'agents présents à un moment donné (plusieurs profils enregistrant une activité simultanée au même endroit)

La faille MDM et la politique BYOD

La plupart des politiques MDM (Mobile Device Management) d'entreprise couvrent smartphones et tablettes. Les montres connectées sont rarement dans le périmètre, pour des raisons pratiques : elles ne se gèrent pas via les solutions MDM classiques (Jamf, Intune, MobileIron).

Le résultat est une asymétrie de politique : un smartphone personnel sur un site sensible peut être interdit ou soumis à des règles strictes (désactivation GPS, mode avion), tandis qu'une Apple Watch ou une Garmin Fenix portée au poignet du même employé capture en continu des données GPS et les synchronise dès que possible.

Cette asymétrie est connue des professionnels de la sécurité physique, peu documentée dans les politiques de sécurité des entreprises, et quasiment absente des analyses de risque BYOD standard.

Recommandations

Les réponses techniques existent. Elles supposent de considérer les wearables comme un vecteur de compromission au même titre que les terminaux mobiles.

Pour les organisations :

- Étendre la politique BYOD aux wearables : montres connectées, trackers de fitness, lunettes connectées. Distinguer les appareils avec GPS actif des simples podomètres.

- Désactivation ou mode restreint en zone sensible : exiger le mode avion ou la désactivation du GPS sur les montres en environnement opérationnel. Certains modèles Garmin et Apple Watch proposent un mode « ne pas déranger » qui suspend la synchronisation.

- Sensibilisation spécifique : les guides d'hygiène numérique ciblent généralement les smartphones et les emails. Le cas Strava démontre que la menace est plus large. Former les équipes sur les risques spécifiques aux applications sportives et aux montres connectées.

- Audit des profils publics : il est possible, pour une équipe sécurité, d'auditer les profils Strava publics associés au domaine email de l'entreprise (Strava permet la connexion via email professionnel). Un script de reconnaissance automatisée peut identifier les employés exposés.

- Politique de compte privé par défaut : documenter et diffuser la procédure de passage en mode privé sur Strava, Garmin Connect, Apple Fitness, Komoot. Une seule note dans le guide d'onboarding suffit.

Pour les équipes de sécurité physique et les red teams :

- Intégrer la reconnaissance Strava dans la phase de pré-engagement (OSINT)

- Documenter les profils publics du personnel de sécurité comme surface d'attaque

- Tester le vecteur ANT+/Bluetooth en proximité des entrées dans les scénarios de simulation

Pour les individus :

- Passer le profil Strava en « Privé » ou utiliser les « Zones de confidentialité » (fonctionnalité native Strava qui masque les débuts et fins d'activité dans un rayon configurable autour du domicile ou du travail)

- Désactiver la synchronisation automatique Wi-Fi sur la montre en dehors des plages personnelles

- Auditer les applications tierces connectées à Strava via les paramètres OAuth

- Ne pas utiliser son identité réelle sur les plateformes sportives publiques

Sources